在 Windows 中启用 Hyper-V 之后,VMware Workstation 就不能用了,会提示“VMware Workstation 与 Device/Credential Guard 不兼容。在禁用 Device/Credential Guard 后,可以运行 VMware Workstation”,然而禁用 Device/Credential Guard 并不能解决问题。

Pwning Adobe Reader Multiple Times with Malformed Strings

这次我在 HITB Lockdown Livestream 上发表了题为《Pwning Adobe Reader Multiple Times with Malformed Strings》的演讲,该演讲本来是为 HITB 2020 Amsterdam 准备的,但由于受疫情影响,主办方被迫取消了原来的会议安排,转而在 YouTube 上举办了一次免费的在线会议。

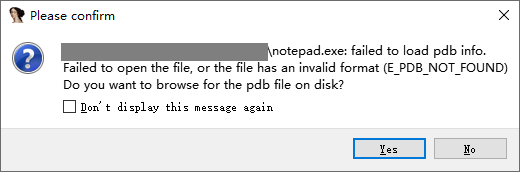

Windows 调试符号下载代理配置

最近在 Windows 下调试程序时,发现无法下载微软提供的调试符号了(提示 E_PDB_NOT_FOUND),一开始以为是微软自己的原因,因为以往的经验表明,微软在 Patch Tuesday 之后的一段时间里可能就是无法正常下载调试符号。

深入分析 Adobe 忽略了 6 年的 PDF 漏洞

本文详细分析了 Adobe Acrobat Reader / Pro DC 中近期修复的安全漏洞 CVE-2019-8014 。有趣的是,Adobe 在六年前 修复 了一个类似的漏洞 CVE-2013-2729 ,正是由于对该漏洞的修复不够完善,才使得 CVE-2019-8014 遗留了长达六年之久。本文同时讨论了如何为此类漏洞编写利用代码。

本文作者:Ke Liu of Tencent Security Xuanwu Lab

Deep Analysis of CVE-2019-8014 The Vulnerability Ignored 6 Years Ago

This post provides detailed analysis for CVE-2019-8014 which was fixed in Adobe Acrobat Reader / Pro DC recently. Interestingly, it’s a patch bypass of CVE-2013-2729 which was fixed six years ago. This post also discusses how to exploit the vulnerability.

Author: Ke Liu of Tencent Security Xuanwu Lab

引用计数相关漏洞案例

垃圾分类 是最近非常火爆的一个话题,其经常出现在各种新闻报道中,碰巧的是笔者最近也在研究 垃圾回收 ,但此垃圾非彼垃圾,笔者研究的是程序设计语言中的 Garbage Collection(下文简称 GC)。

关于 GC 的入门读物,这里强烈推荐日本人在 2010 年出版的书籍《垃圾回收的算法与实现》。笔者在阅读该书的部分内容时,刚好想到了几个相关的漏洞,因此写篇文章记录一下。

CVE-2019-5786 Chrome FileReader UAF 漏洞分析

0x01. 漏洞简介

准备用业余时间学习一点浏览器漏洞利用相关的知识,刚好最近 Chrome 爆出来一个野外利用漏洞 CVE-2019-5786 ,而且网上也有两篇比较详细的分析报告(来自 Exodus Intelligence 和 McAfee Labs),刚好可以借鉴学习一下漏洞的原理以及利用技巧。

Chrome 72.0.3626.121 的 安全公告 显示,漏洞 CVE-2019-5786 由 Google Threat Analysis Group 的 Clement Lecigne 发现其被利用于野外攻击(配合 Windows 内核空指针漏洞 CVE-2019-0808 可实现 Windows 7 下的提权操作)。

为什么我的 WinDbg 内存断点失效了?

0x01. 问题描述

周末在测试一个程序时,发现其莫名其妙的 Crash 在了一个系统自带 DLL 的某个函数里面,而且很难直观地看出来 Crash 的原因,分析之后发现是不当使用 C 语言 setjmp 和 longjmp 两个函数导致的。那么这和文章标题有什么联系呢?笔者在分析的过程中使用了 WinDbg 的内存断点( Processor Breakpoint / Data Breakpoint )来跟踪一个栈变量的读写操作,理论上这个断点会多次命中,但实际上只命中了一次,而这个现象正是由于不当使用 setjmp 和 longjmp 导致 esp 和 ebp 寄存器的值的非预期改变所导致的。